أنظمة SCADA تُستخدم على نطاق واسع في الصناعات الحيوية مثل الطاقة، المياه، والاتصالات. هذه الأنظمة تسمح بالتحكم والمراقبة عن بعد للعمليات الصناعية. ومع ذلك، فإن اعتماد هذه الأنظمة على التكنولوجيا يجعلها عرضة للهجمات الإلكترونية. يمكن أن تؤدي الهجمات على أنظمة SCADA إلى تعطيل الخدمات الحيوية، تلف المعدات، وحتى خسائر في الأرواح.

تشمل الهجمات الشائعة على أنظمة SCADA ما يلي:

- هجمات الحرمان من الخدمة (DoS): تهدف إلى تعطيل النظام عن طريق إغراقه بكميات كبيرة من البيانات.

- البرمجيات الخبيثة (Malware): مثل الفيروسات وبرامج الفدية التي يمكن أن تعطل أو تتلاعب بعمل النظام.

- هجمات التصيد (Phishing): تستهدف العاملين للحصول على معلومات الوصول إلى النظام.

- استغلال الثغرات الأمنية: الهجمات التي تستغل نقاط الضعف في البرمجيات أو الأجهزة.

- ما هي أنظمة SCADA؟

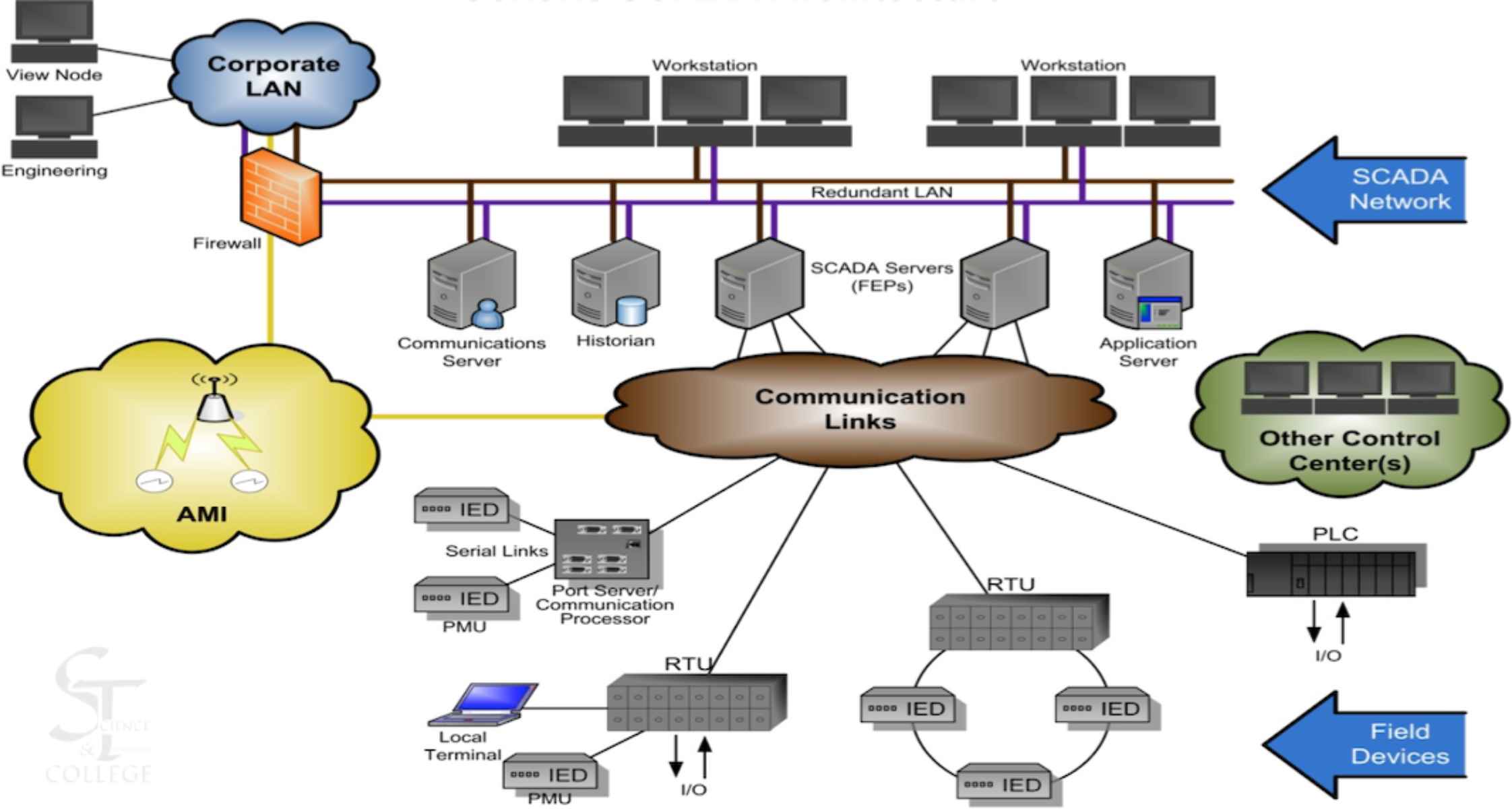

- أنظمة SCADA (Supervisory Control and Data Acquisition) هي أنظمة حاسوبية تُستخدم لمراقبة والتحكم في العمليات الصناعية عن بعد.

- تُستخدم في مجالات مثل توليد الطاقة، إدارة المياه، النفط والغاز، والاتصالات.

- هذه الأنظمة تعتمد على أجهزة مثل PLCs (وحدات التحكم المنطقية القابلة للبرمجة) وأجهزة الاستشعار للتحكم في العمليات.

لماذا أنظمة SCADA عرضة للهجمات؟

- التوصيل بالإنترنت: العديد من أنظمة SCADA متصلة بالإنترنت أو شبكات الشركة، مما يجعلها عرضة للهجمات الإلكترونية.

- أنظمة قديمة: بعض أنظمة SCADA تعتمد على برمجيات وأجهزة قديمة لا تحتوي على تحديثات أمنية حديثة.

- نقص الوعي الأمني: العاملون في هذه الأنظمة قد لا يكونون على دراية كافية بأفضل الممارسات الأمنية.

أنواع الهجمات على أنظمة SCADA:

- هجمات الحرمان من الخدمة (DoS): تهدف إلى جعل النظام غير متاح عن طريق إغراقه بطلبات وهمية.

- البرمجيات الخبيثة (Malware): مثل فيروس Stuxnet الذي استهدف منشآت نووية في إيران وأدى إلى تلف أجهزة الطرد المركزي.

- هجمات التصيد (Phishing): محاولات خداع العاملين للحصول على كلمات المرور أو معلومات الوصول إلى النظام.

- استغلال الثغرات الأمنية: الهجمات التي تستغل نقاط الضعف في البرمجيات أو الأجهزة للوصول غير المصرح به.

عواقب الهجمات على أنظمة SCADA:

- تعطيل الخدمات الحيوية: مثل انقطاع التيار الكهربائي أو تلوث إمدادات المياه.

- تلف المعدات: الهجمات يمكن أن تؤدي إلى تلف المعدات الصناعية باهظة الثمن.

- خسائر بشرية: في بعض الحالات، يمكن أن تؤدي الهجمات إلى حوادث خطيرة تهدد حياة العاملين أو العامة.

كيفية تحسين أمان أنظمة SCADA:

- تحديث البرمجيات والأجهزة: يجب تحديث أنظمة SCADA بانتظام لإصلاح الثغرات الأمنية.

- تقييد الوصول: يجب تقييد الوصول إلى أنظمة SCADA فقط للأشخاص المصرح لهم.

- التدريب الأمني: تدريب العاملين على كيفية التعرف على الهجمات الإلكترونية والتصدي لها.

- استخدام جدران الحماية (Firewalls): لحماية الأنظمة من الوصول غير المصرح به.

- مراقبة الشبكة: مراقبة حركة المرور على الشبكة لاكتشاف أي نشاط مشبوه.